![Find Network Vulnerabilities with Nmap Scripts [Tutorial]](https://i.ytimg.com/vi/3U1pJ-eJrAU/hqdefault.jpg)

Turinys

Šiame straipsnyje: „Zenmap“ naudojimas naudojant „CommandSiteReferences“

Ar šiek tiek nerimaujate, kad jūsų ar jūsų įmonės tinkle yra saugos spragų? Tinklas yra saugus nuo to momento, kai niekas negali įeiti be kvietimo. Tai yra vienas iš pagrindinių tinklo saugumo aspektų. Norėdami tuo įsitikinti, turite nemokamą įrankį: „Nmap“ („Network Mapper“). Šis įrankis peržiūri jūsų aparatinę įrangą ir ryšį, kad nustatytų, kas ne taip. Taigi jis patikrina naudojamus ar nenaudojamus prievadus, tikrina užkardas ir kt. Tinklo saugumo specialistai naudoja šį įrankį kasdien, tačiau jūs galite tai padaryti ir vadovaudamiesi mūsų rekomendacijomis, kurios iškart prasideda 1 veiksme.

etapai

1 metodas „Zenmap“ naudojimas

-

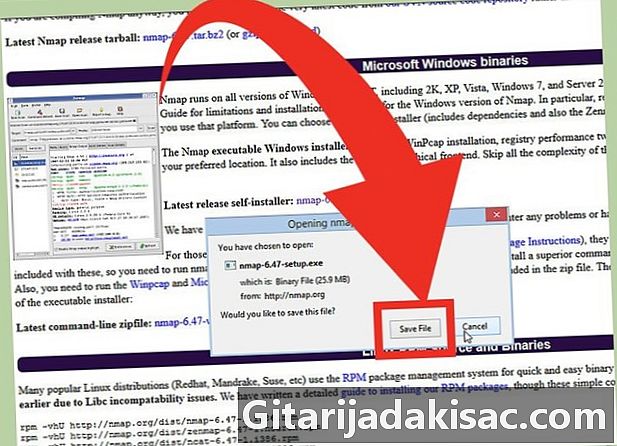

Atsisiųskite „Nmap“ diegimo programą. Jį nemokamai galima rasti kūrėjo svetainėje. Visada geriau eiti ieškoti programos kūrėjo svetainėje, todėl išvengsime daugybės nemalonių netikėtumų, tokių kaip virusai. Atsisiųsdami „Nmap“ diegimo programą, taip pat įkelsite „Zenmap“, „Nmap“ grafinę sąsają, patogesnę tiems, kurie turi blogas valdymo komandas.- „Zenmap“ galima „Windows“, „Linux“ ir „Mac OS X“. „Nmap“ svetainėje rasite visus kiekvienos iš šių operacinių sistemų failus.

-

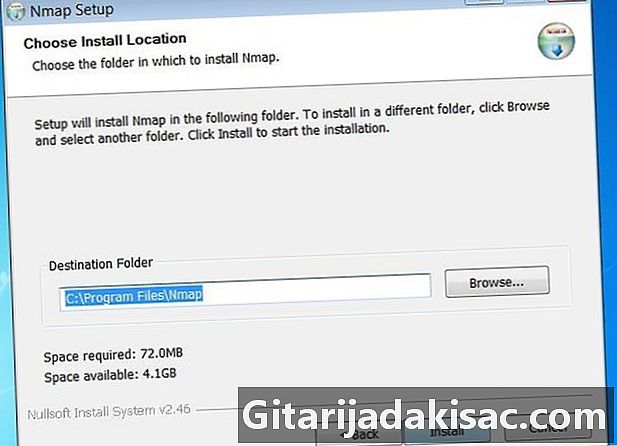

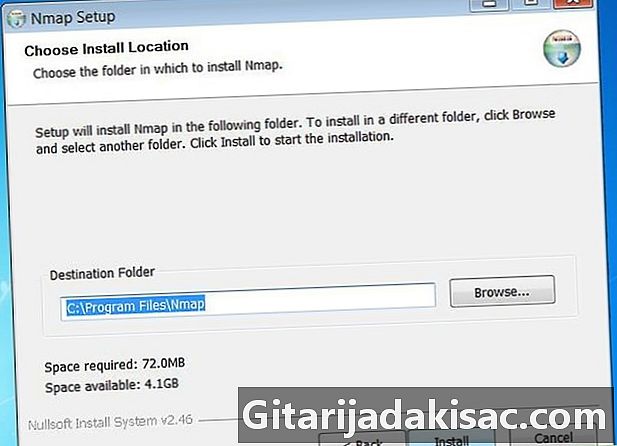

Įdiekite Nmap. Įkėlę paleiskite diegimo programą. Jūsų bus paprašyta pasirinkti komponentus, kuriuos norite įdiegti. Jei norite gauti naudos iš „Nmap“ aktualumo, patariame nežymėti nė vieno. Būk be baimės! „Nmap“ neįdiegs jokios reklaminės ar šnipinėjimo programos. -

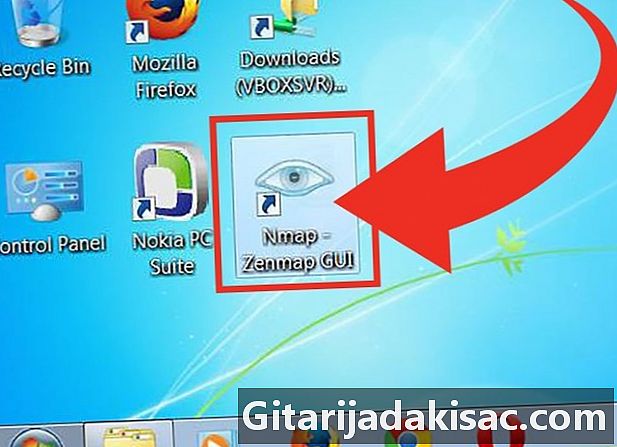

Paleiskite grafinę sąsają „Nmap - Zenmap“. Jei nelietėte numatytųjų nustatymų, darbalaukyje turėtumėte pamatyti piktogramą. Kitu atveju ieškokite meniu pradžia, Norint paleisti programą, pakanka tik atidaryti „Zenmap“. -

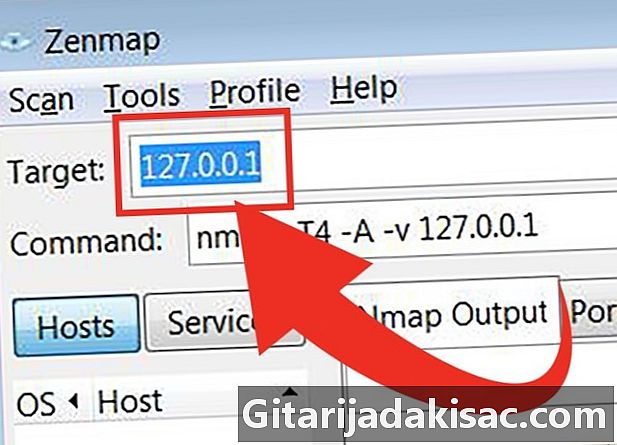

Įveskite taikinį, kuris yra skenavimo palaikymas. „Zenmap“ leidžia lengvai pradėti nuskaitymą. Pirmasis žingsnis yra pasirinkti tikslą, ty interneto adresą. Iš šių adresų galite įvesti domeno vardą (pvz., Example.com), IP adresą (pvz., 127.0.0.1), tinklo adresą (pvz., 192.168.1.0/24) ar bet kurį derinį. ,- Atsižvelgiant į pasirinktą tikslą ir intensyvumą, jūsų Nmap nuskaitymas gali sukelti jūsų IPT (interneto paslaugų teikėjo) reakciją, nes jūs patenkate į pavojingus vandenis. Prieš atlikdami bet kokį nuskaitymą, patikrinkite, ar tai, ką darote, nėra neteisėta ir nepažeidžia jūsų IPT taisyklių ir sąlygų. Tai taikoma tik tada, kai jūsų taikinys yra adresas, kuris jums nepriklauso.

-

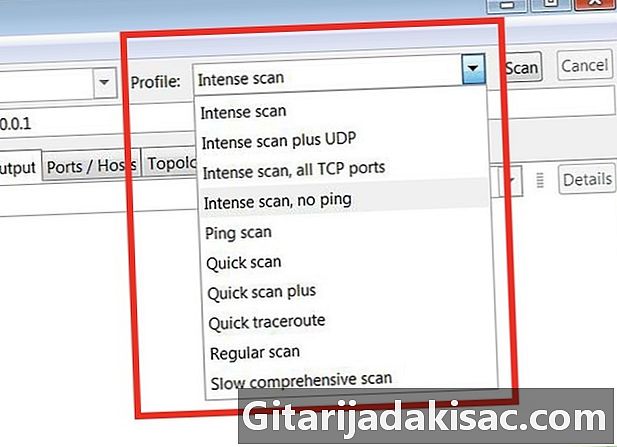

Pasirinkite daudit profilį. Kalbant apie profilį, turime omenyje iš anksto apibrėžtus auditus, kurie patenkina didžiausio skaičiaus lūkesčius. Taigi, mes nesijaudiname dėl sudėtingo ir ilgo parametrų nustatymo komandų eilutėje. Pasirinkite profilį, atitinkantį jūsų poreikius:- Intensyvus nuskaitymas („Intensyvus auditas“) - Tai yra visas auditas, kurio metu apžvelgiama operacinė sistema, jos versija, kelias („traceroute“), pasiskolintas iš duomenų paketo, scenarijaus nuskaitymas. Duomenų siuntimas yra intensyvus, ribojantis agresyvumą, ir tai vyksta per ilgą laiką. Šis tyrimas laikomas labai įkyriu (galima IPT ar tikslo reakcija).

- „Ping“ nuskaitymas („Ping audit“) - ši specifikacija leidžia nustatyti, ar pagrindiniai kompiuteriai yra prisijungę, ir išmatuoti prarastą duomenų srautą. Jis nenuskaito nė vieno uosto.

- Greitas nuskaitymas - Tai yra nustatymas, leidžiantis greitai analizuoti vienintelius pasirinktus uostus, masiškai siunčiant paketus per tam tikrą laiką.

- Įprastas nuskaitymas („Klasikinis auditas“) - Tai yra pagrindinis nustatymas. Tai tiesiog grįš ping (milisekundėmis) ir praneš apie atidarytus tikslo uostus.

-

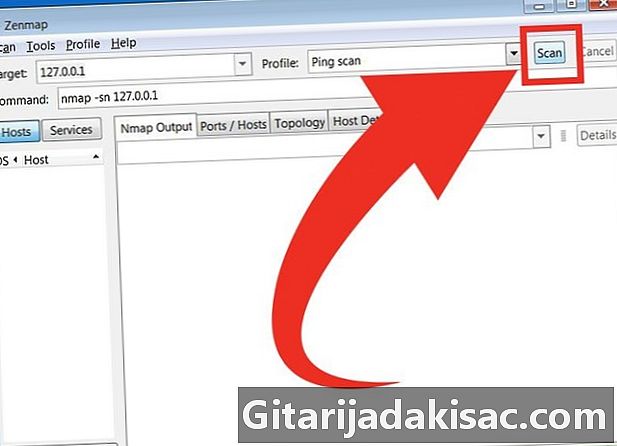

Spustelėkite skenavimas pradėti egzaminą. Rezultatai pasirodys po skirtuku „Nmap“ išvestis, Tyrimo trukmė skiriasi priklausomai nuo pasirinkto profilio, geografinio tikslo atstumo ir jo tinklo struktūros. -

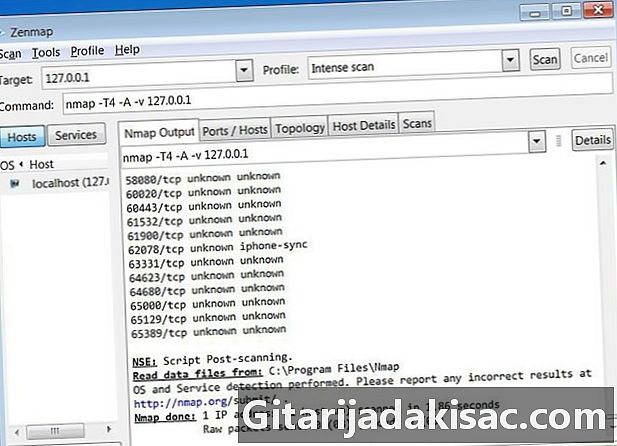

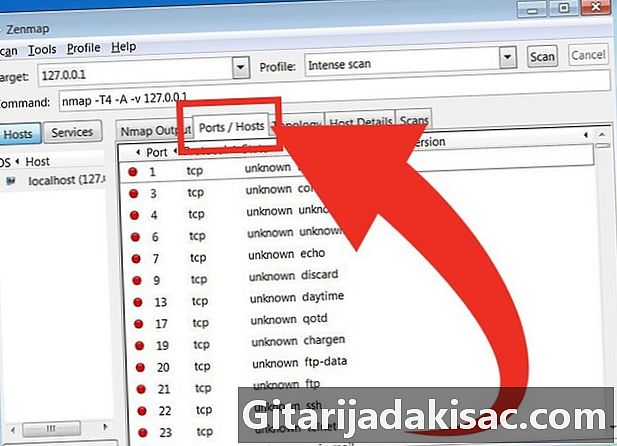

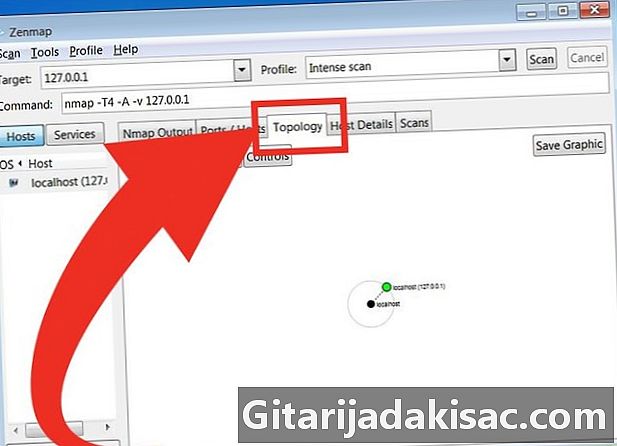

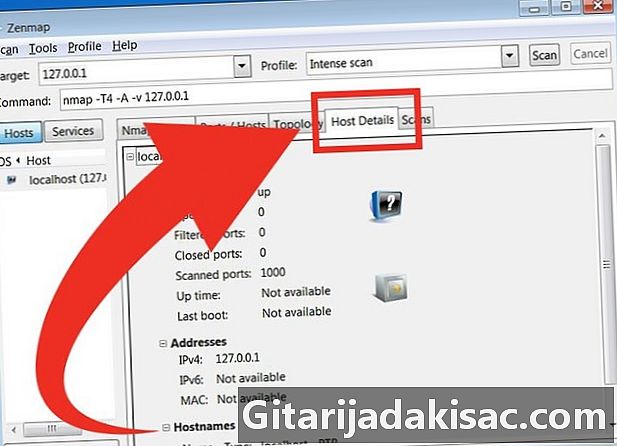

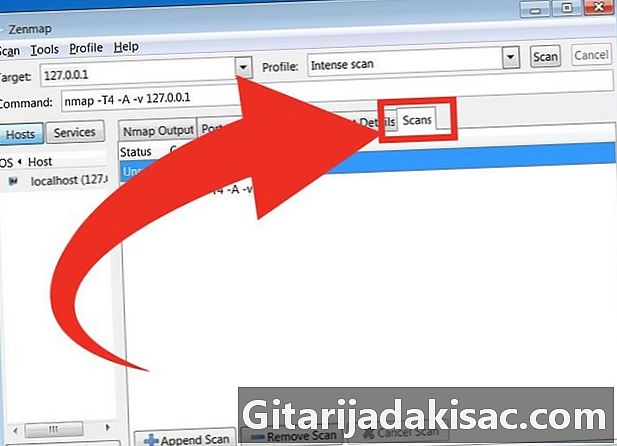

Perskaitykite rezultatus. Kai auditas bus baigtas, pamatysite Nmap padaryta (Nmap baigtas) puslapio, susieto su skirtuku, apačioje „Nmap“ išvestis, Rezultatai rodomi atsižvelgiant į pageidaujamą apžvalgą. Ten yra rodomi absoliučiai visi rezultatai, be jokio skirtumo. Jei norite rezultatų pagal rubriką, turite naudoti kitus skirtukus, tarp jų:- Uostai / prieglobosPortsHôtes) - Šiame skirtuke rasite informaciją, gautą išnagrinėjus prievadus ir susijusias paslaugas.

- Topologija (Tinklo topologija) - Šiame skirtuke rodomas bandymo metu nubrėžto „kelio“ grafikas. Tada galėsite pamatyti mazgus, su kuriais susidūrėte kelyje, kad pasiektumėte tikslą.

- Informacija apie pagrindinį kompiuterį (Pusryčiai / detalės) - Šis skirtukas leidžia žinoti apie tikslą, prievadų skaičių, IP adresus, domenų pavadinimus, operacinę sistemą ...

- nuskaito - Šiame skirtuke galėsite perskaityti visas komandas, kurias įvedėte per ankstesnius egzaminus. Taigi galite greitai paleisti naują testą, atitinkamai pakeisdami nustatymus.

- Uostai / prieglobosPortsHôtes) - Šiame skirtuke rasite informaciją, gautą išnagrinėjus prievadus ir susijusias paslaugas.

2 būdas Komandinės eilutės naudojimas

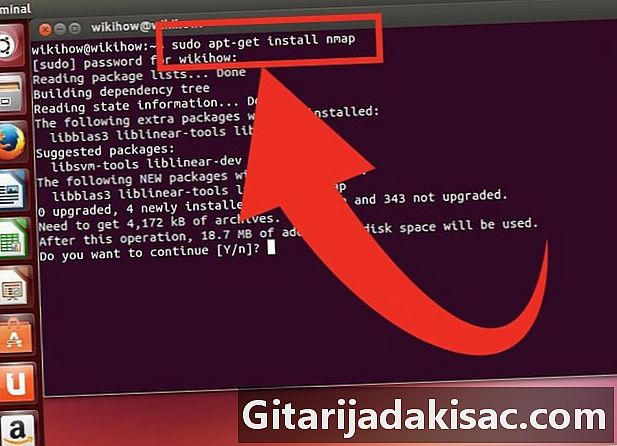

- Įdiekite Nmap. Prieš naudodamiesi „Nmap“, turite ją įdiegti, kad paleistumėte ją iš operacinės sistemos komandinės eilutės. „Nmap“ užima mažai vietos kietajame diske ir yra nemokama (gali būti įkelta į kūrėjo svetainę). Čia yra instrukcijos pagal jūsų operacinę sistemą:

- linux - Atsisiųskite „Nmap“ iš APT saugyklos ir įdiekite ją. „Nmap“ galima rasti daugelyje pagrindinių „Linux“ saugyklų. Norėdami tai padaryti, įveskite komandą, atitinkančią jūsų paskirstymą:

- skirtas „Red Hat“, „Fedora“, „SUSE“

rpm -vhU http://nmap.org/dist/nmap-6.40-1.i386.rpm(32 bitai) ARBArpm -vhU http://nmap.org/dist/nmap-6.40-1.x86_64.rpm(64 bitai) - Debianui, Ubuntui

„sudo apt-get install nmap“

- skirtas „Red Hat“, „Fedora“, „SUSE“

- langai - Atsisiųskite „Nmap“ diegimo programą. Kūrėjo svetainėje tai nemokama. Visada geriau eiti ieškoti programos kūrėjo svetainėje, todėl išvengsime daugybės nemalonių netikėtumų, tokių kaip virusai. Diegimo programa leidžia greitai įdiegti internetinius „Nmap“ komandų įrankius, nesijaudindami dėl tinkamo aplanko išskleidimo.

- Jei nenorite „Zenmap“ vartotojo sąsajos, diegimo metu tiesiog panaikinkite žymėjimą.

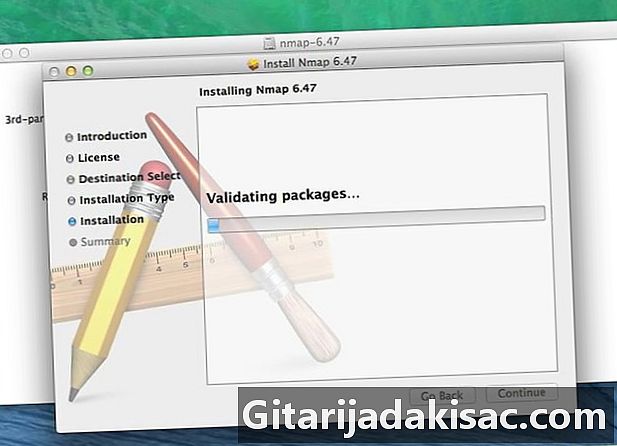

- „Mac OS X“ - Atsisiųskite „Nmap“ disko vaizdą. Kūrėjo svetainėje tai nemokama. Visada geriau eiti ieškoti programos kūrėjo svetainėje, todėl išvengsime daugybės nemalonių netikėtumų, tokių kaip virusai. Norėdami lengvai ir lengvai įdiegti „Nmap“, naudokite įmontuotą diegimo programą. „Nmap“ veikia tik OS X 10.6 ar naujesnėje versijoje.

- linux - Atsisiųskite „Nmap“ iš APT saugyklos ir įdiekite ją. „Nmap“ galima rasti daugelyje pagrindinių „Linux“ saugyklų. Norėdami tai padaryti, įveskite komandą, atitinkančią jūsų paskirstymą:

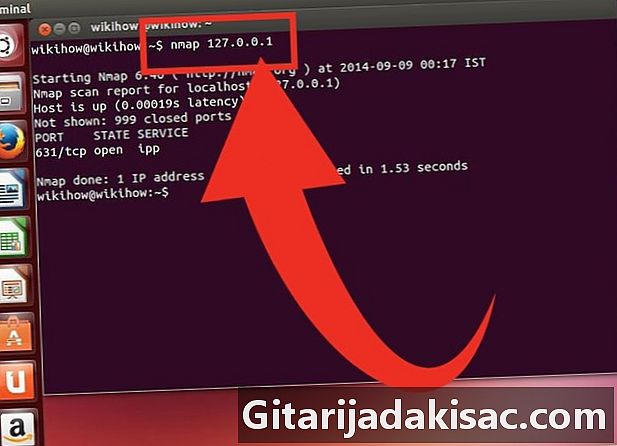

- Atidarykite komandinę eilutę. „Nmap“ komandos įvedamos komandų eilutėje, o rezultatai rodomi jums einant į priekį. „Laudit“ galima modifikuoti naudojant kintamuosius. Galite atlikti auditą iš bet kurio katalogo.

- linux - Atidarykite terminalą, jei naudojate GUI Linux paskirstymui. Terminalo vieta skiriasi priklausomai nuo paskirstymo.

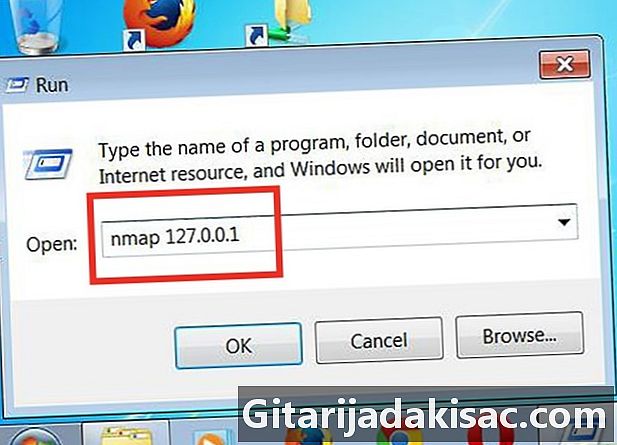

- langai - Prieiga atliekama tuo pačiu metu paspaudžiant mygtuką langai ir prisilietimas R, tada įvedate tekstą Cmd lauke atlikti, „Windows 8“ sistemoje turite vienu metu paspausti mygtuką langai ir prisilietimas X, tada pasirinkite Komandinė eilutė meniu. „Nmap“ auditą galite vykdyti iš bet kurio katalogo.

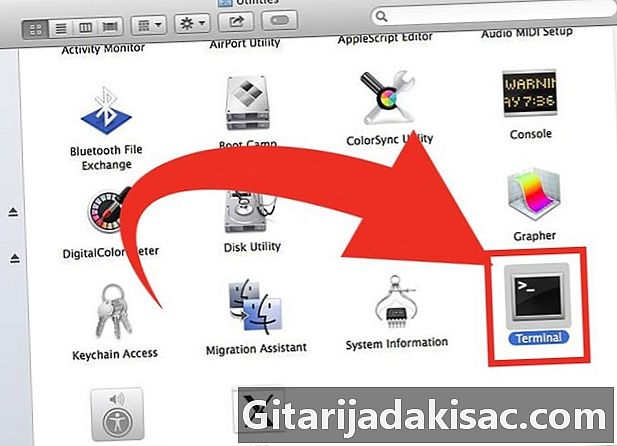

- „Mac OS X“ - Atviras vartotojas terminalas esantis poaplanke komunalinės paslaugos bylos programos.

- linux - Atidarykite terminalą, jei naudojate GUI Linux paskirstymui. Terminalo vieta skiriasi priklausomai nuo paskirstymo.

-

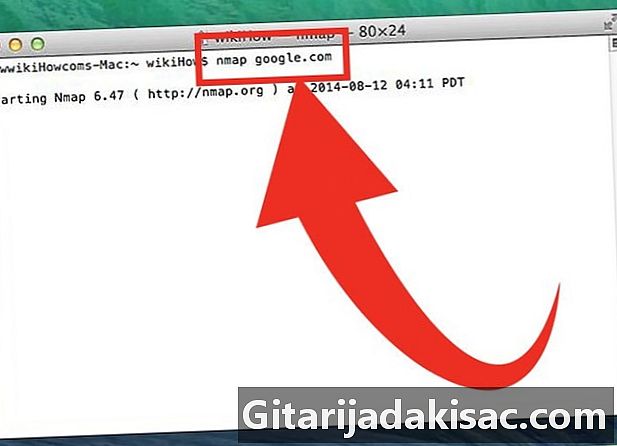

Atlikite tikslinių prievadų auditą. Norėdami pradėti klasikinį auditą, įveskitenmap'as, Jūs ping tikslą ir išbandyti jo uostus. Šis auditas labai greitai pastebimas. Ataskaita bus rodoma ekrane. Norėdami pamatyti viską, turite žaisti su slinkties juosta (dešinėje).- Atsižvelgiant į pasirinktą tikslą ir apklausos intensyvumą (siunčiamų paketų skaičius per milisekundę), jūsų Nmap auditas gali sukelti jūsų IPT (interneto prieigos teikėjo) reakciją, kai jūs pateksite į pavojingus vandenis. Prieš atlikdami bet kokį nuskaitymą, patikrinkite, ar tai, ką darote, nėra neteisėta ir nepažeidžia jūsų IPT taisyklių ir sąlygų. Tai taikoma tik tada, kai jūsų taikinys yra adresas, kuris jums nepriklauso.

-

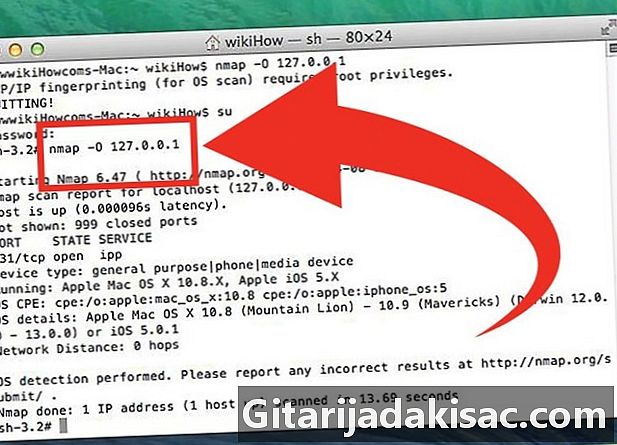

Pakeiskite pradinį auditą. Yra kintamieji, kuriuos galima įvesti komandų eilutėje norint modifikuoti mokinio parametrus. Turėsite arba daugiau informacijos, arba mažiau. Kintantys kintamieji keičia mokinio įsiskverbimo lygį. Galite įvesti kelis kintamuosius vienas po kito, jei juos atskirtumėte tarpu. Jie dedami prieš taikinį taip:nmap'as.- -SS - Tai yra SYN egzamino nustatymas (pusiau atviras). Tai mažiau įkyrūs (todėl mažiau aptinkami!) Nei klasikinis auditas, tačiau tai užtrunka ilgiau. Šiandien daugelis ugniasienių gali aptikti egzaminus -SS.

- -sn - Tai ping nustatymas. „Laudit“ prievadai yra išjungti ir jūs žinosite, ar jūsų kompiuteris yra prisijungęs, ar ne.

- -O - Tai yra nustatymas operacinei sistemai nustatyti. Taigi, jūs žinosite savo tikslo operacinę sistemą.

- -A - Šis kintamasis suaktyvina kai kuriuos dažniausiai pasitaikančius auditus: operacinės sistemos aptikimą, operacinės sistemos versijos aptikimą, scenarijų nuskaitymą ir pasiskolintą kelią.

- -F - Naudodamiesi šiuo kintamuoju esate „greitajame“ režime, prašomų prievadų skaičius sumažėja.

- -v - Šis kintamasis leidžia turėti daugiau informacijos ir tokiu būdu atlikti išsamesnę analizę.

-

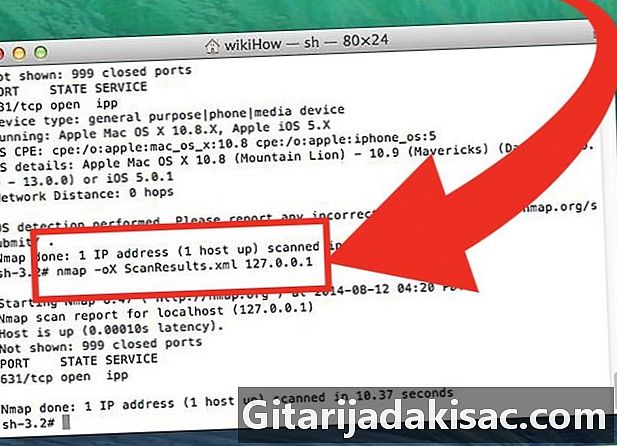

Redaguokite savo ataskaitą kaip XML failą. Rezultatus galima redaguoti kaip XML failą, kurį gali perskaityti bet kuri interneto naršyklė. Tam reikia naudoti parametrą nustatant kintamąjį -oX, o jei norite jį iškart pavadinti, naudokite šią komandą:„nmap -oX Scan Results.xml“.- Šį XML failą galima išsaugoti ten, kur norite ir kur esate.